Determinare l'identità di chi ci ha scritto una email non è sempre semplice: data la natura del protocollo SMTP, chiunque potrebbe spedire una email, facendo finta di essere qualcun altro.

È notizia di questi giorni che il gruppo di lavoro Authindicators (capitanato dagli esperti di cyber sicurezza Agari e che include rappresentanti di Comcast, Valimail, Google, Microsoft e Oath) ha annunciato il piano di beta riservata di BIMI (Brand Indicators for Message Identification, ovvero Indicatori del Marchio per l'Identificazione del Messaggio).

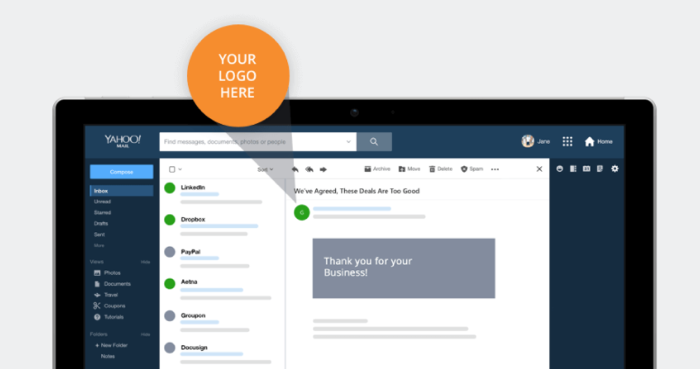

BIMI, in parole molto semplici, è uno standard aperto che consentirà, ai sender con domini autenticati secondo le procedure DMARC, di presentare il proprio logo grafico a webmail e programmi di posta, che potranno mostrarlo agli utenti, rendendo dunque i brand autenticati visibili e riconoscibili da subito.

Email Marketing Blog

Email Marketing Blog